减轻加密威胁并确保安全加密

几乎全球每个组织都在走向数字化转型。 这种转变是由收集和传输敏感数据(用户数据、客户数据、患者数据和公司数据)的需求所驱动。 简而言之,我们今天的生活围绕着数据而旋转。 保持其私密性和安全性至关重要。

applications是数据的门户。 因此,无论应用程序位于何处,保护其安全对于组织的安全及其业务都至关重要,无论行业如何。

敏感数据的安全和隐私非常重要,因此政府正在制定新的规章制度来确保组织内的数据安全和隐私。 无论组织或收集的数据是否位于管理实体境内,这些规则均适用。

欧盟《通用数据保护条例》(GDPR)要求在欧盟境内运营的组织确保合法收集个人数据,并事先获得个人批准,并且必须对其进行保护。 在美国,新的《加州消费者保护法案》(CCPA)借鉴了 GDPR 的许多保护措施,并正在被其他州评估为消费者隐私保护立法的典范。

这些规则和规定旨在提高透明度,让客户能够更好地控制他们的个人数据以及收集后的处理方式。 如果组织出现安全漏洞,敏感数据丢失或被盗、被滥用或被利用,则遭受安全漏洞的组织可能会被处以重罚。

加密至少被认为是保护敏感信息的最佳实践。 事实上,未能使用加密技术保护数据被视为疏忽。 然而,加密有两面性。

有几种方法可以确保数据的安全和隐私,但最好的方法是加密。

当今大多数流量都是加密的。 几乎所有网站都使用加密技术。 Microsoft Office 365 和 Google G Suite 等在线生产力应用程序、基于云的应用、软件即服务 (SaaS) 应用程序和社交网络的快速增长和持续采用推动了加密流量的持续增长。

加密数据对于确保和维护其隐私和完整性非常重要。

然而,加密也有一个危险的缺点:攻击者已经意识到加密流量是向毫无戒心的用户及其组织传递恶意软件和其他恶意负载的绝佳方式,也是从用户和组织中提取被盗数据的绝佳方式。

至少,要确保防范加密流量中隐藏的威胁,组织必须能够查看传入和传出的加密流量。 对加密传入流量的可见性和检查可减少安全盲点。 它还可以降低加密流量中隐藏的恶意软件的风险以及导致敏感数据泄露的漏洞。

对加密出站流量的可见性也很重要,因为该流量可以掩盖被盗数据的泄露。 它还可以掩盖已经在网络或云环境中根深蒂固的恶意软件发起的通信,这些通信会发送到可以触发攻击或尝试下载并将现有恶意软件扩展为多层、多线程攻击的命令和控制 (CnC) 服务器。

攻击者还可以下载其他恶意软件并在组织内部横向移动,甚至超越原有组织来攻击其客户或供应链,感染更多设备和服务器并窃取更多信息和数据。

然而,SSL 可见性仅仅是一个开始。 组织需要更好地控制加密和解密流量——但不能以牺牲安全解决方案的功能为代价。

许多组织在其安全解决方案上投入了大量资金,选择高价值功能来执行特定功能,例如爆发恶意软件、沙盒以及将应用和 Web 属性列入拒绝名单 - 仅举几例。 虽然安全解决方案可能包括本机解密功能,但解密和加密并不是其核心目的或重点。

在没有专门设计用于大规模解密的解决方案的情况下,SSL 可见性要求大多数企业通过端到端的安全服务链来路由加密流量。 本质上,它必须经过整个安全堆栈中解密/检查/重新加密的重复、冗余的静态菊花链过程。

这个过程不仅效率低下,而且还浪费宝贵的时间和资源。 它还会增加延迟,影响用户体验。 此外,每个以菊花链形式连接在一起的安全设备都需要统一扩展以满足总加密流量容量,这很容易导致超额认购。 这意味着安全服务成本的增加。

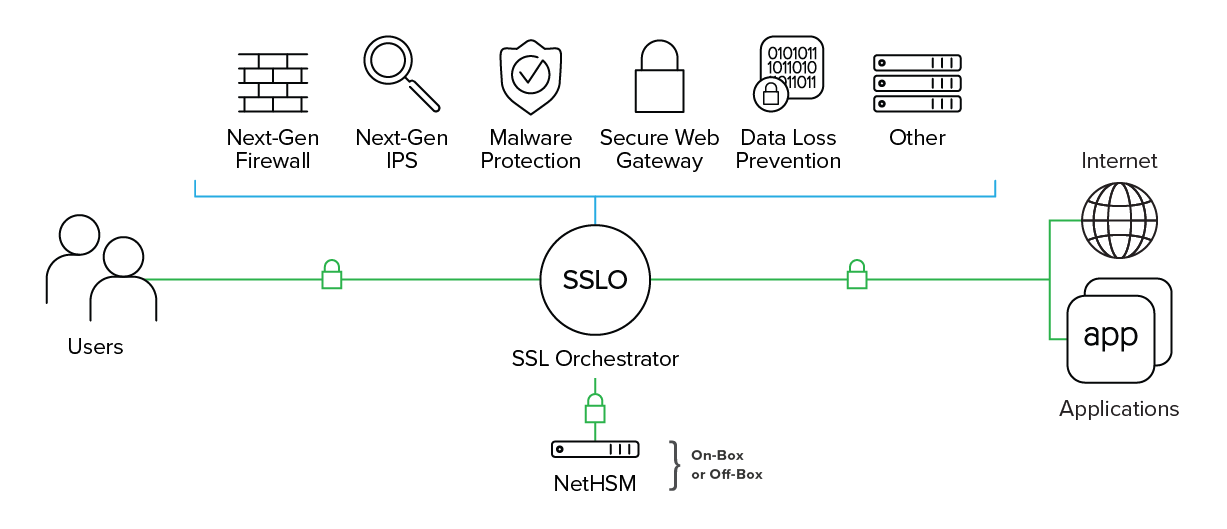

F5 SSL Orchestrator 支持硬件安全模块 (HSM) 的各种选项。

F5 SSL Orchestrator确保加密流量被解密,通过适当的安全控制进行检查,然后重新加密,提供对加密流量的可见性,从而降低隐藏威胁的风险。

SSL Orchestrator 致力于增强 SSL/TLS 基础设施,同时还最大限度地提高现有安全投资的有效性。 它动态地链接安全服务并通过策略引导解密流量,将基于上下文的智能应用于加密流量。

SSL Orchestrator 集中管理和分发整个安全基础设施中最新的加密技术。 它集中证书和密钥管理,同时提供强大的密码管理和控制。

它还提供了一个用于统一检查下一代加密协议的单一平台。 SSL Orchestrator 可确保安全解决方案以最佳效率运行,并可通过 F5 的负载均衡和扩展功能实现高可用性扩展。 并且它独立监控每个安全服务的运行状况。

作为所有加密事物的中心点,SSL Orchestrator 必须确保其环境(无论是物理还是虚拟)支持最严格和最强大的政府和行业安全和隐私标准。

提供 SSL 可见性的一个关键部分需要强大的密钥管理 (PKI) 基础设施。 密钥管理和密钥保护及其正确使用通常与监管要求相关 - 例如,联邦信息处理标准 140.2 (FIPS 140-2)、通用标准、国际标准化组织 (ISO) 的标准以及其他区域或垂直特定的认证。

FIPS 140-2,尽管是美国。 美国国家标准与技术研究院 (NIST) 标准可在全球许多高度监管的市场中找到并应用于这些市场,并为加密的使用和实施验证提供指导。

FIPS 140-2 有几个不同的级别,分别对应法规、风险和数据敏感度。 在 SSL 可见性部署中,通常需要 FIPS 140-2 3 级来保护硬件、防篡改物理外壳(称为硬件安全模块 (HSM))中的签名密钥。 HSM 将包括密钥零化、启动完整性检查以及防止未经授权的密钥提取的控制。 HSM 不仅提供增强的密钥安全性;它们还可以帮助简化证书管理并降低合规成本。

F5 提供最广泛的符合 FIPS 标准的平台,包括多个 HSM 选项,既包括盒装的,也包括通过公钥加密标准 #11 (PKCS #11) 到网络 HSM 的。根据所选的 SSL Orchestrator 许可证和型号,有多个 FIPS 140-2 级别可供选择,包括一系列价格选项,以确保任何组织(无论规模大小)都能遵守政策。

F5 SSL Orchestrator 可提供对加密流量的无与伦比、整体可视性,从而降低与入站加密流量掩盖的恶意软件和其他恶意威胁相关的风险。 SSL Orchestrator 还可以阻止被盗数据泄露、CnC 通信以及在出站加密流量中下载其他恶意软件和恶意负载。

而且,SSL Orchestrator 通过其集中解密和重新加密功能、动态服务链和智能流量控制,使高价值安全功能能够大规模执行,安全地卸载 CPU 密集型解密/加密。 这使得最大化安全投资变得更加容易。

这些举措不仅可以堵住安全盲点和隐藏的威胁,还可以让现有的安全解决方案充分发挥其主要功能:威胁防护、数据泄露防止、沙盒和其他相关安全服务。

SSL Orchestrator 有几种专为中小型企业 (SMB)、现代企业和云端设计的许可选项。 F5 拥有多种平台选项,包括虚拟版 (VE) 以及中端到高端设备,可提供解决方案来应对加密流量的变化以及密码和协议的变化,包括 TLS 1.3、未来的物联网设备以及最终的后量子密码方案。