什么是 Cookie 篡改

Cookie 篡改(也称为会话劫持)是一种攻击策略,攻击者可以改变、伪造、劫持或以其他方式篡改发送回服务器的其他有效 Cookie,以盗取数据、绕过安全性或两者。

什么是 Cookie 篡改?

Cookie 在计算中是特定于网站和用户会话的数据,包括用户的兴趣或身份信息(创建并存储于用户的浏览器中)。不管是指根据用户以前的访问来确定内容的优先级,跟踪在线购物车中的项目,还是自动填写个人信息,网站和服务器可以使用 Cookie 来跟踪使用趋势(例如网站上哪些页面的访问量最大)以及定制和简化用户体验。

攻击者可以在 Cookie 返回服务器之前对其进行拦截,从中提取信息或对其进行修改。还可以从头开始创建伪造的 Cookie,作为冒充用户访问其他用户数据的手段。因此,Cookie 篡改这一描述欠缺妥当,因为该术语通常不仅指修改(篡改)的 Cookie,还指从有效的 Cookie 中盗取数据的各种方法或其他恶意使用 Cookie 的方法。

Cookie 篡改有什么危害?

Cookie 通常用于认证和跟踪用户是否登录帐户,这意味着其包含可用于未经授权访问的信息。它们还可以包含用户输入的其他敏感数据,包括财务信息。对攻击者来说,Cookie 篡改的操作较为容易,他们可以利用篡改的 Cookie 来窃取用户身份进行欺诈,或者获得未经授权的 Web 服务器访问权限,以实施进一步利用。

Cookie 篡改如何运行?

未安全生成或传输的 Cookie(或其他会话令牌)很容易受到劫持或篡改。跨站点脚本 (XSS) 是一种窃取 Cookie 的常用方法,但也有诸如数据包嗅探和暴力破解等其他手段可用于获得对 Cookie 的未经授权访问。由于 Cookie 篡改是涉及 Cookie 的众多恶意活动的总称,Cookie 篡改利用也可以准确地描述为中间人攻击或会话劫持、固定或伪造等术语。

F5 如何预防 Cookie 篡改?

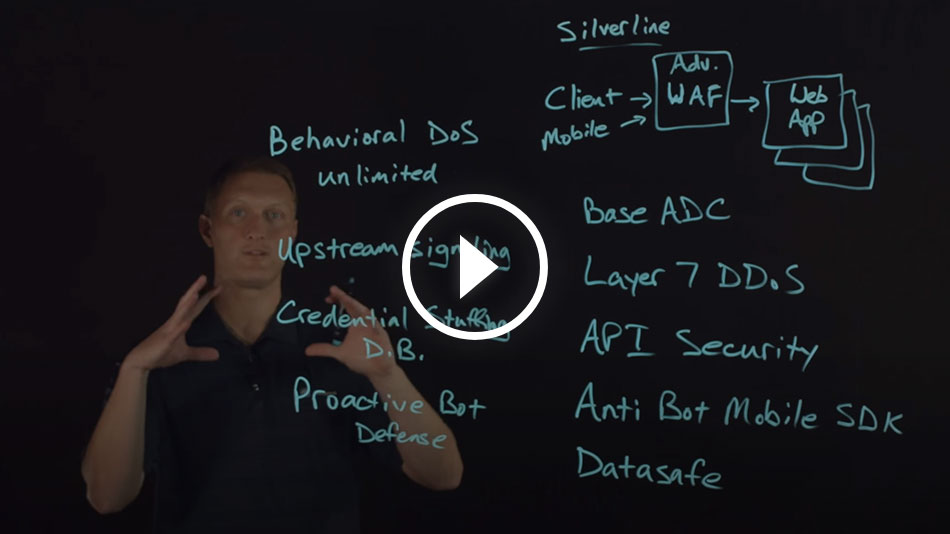

虽然详尽周全的应用开发可以限制存储在 Cookie 中的敏感数据,或使攻击者更难以提取 Cookie,但由于 Cookie 可以用于识别用户、行为或两者,应用仍会继续使用 Cookie。适当的 Web 应用安全和会话管理(可能由 Web 应用防火墙 (WAF) 提供)可以帮助保护识别数据和防御 Cookie 篡改。

F5 Advanced WAF(API安全-新一代WAF) 使用全代理数据检测、行为分析和机器学习来提供高级应用安全性,包括复杂的会话管理和 SSL/TLS Cookie 加密。通过拦截所有进出 Web 服务器的流量,此产品可以对这些流量进行解密,并与服务器发送的信息进行比较,以防止受到篡改的 Cookie 到达服务器或应用。